软路由的防火墙配置

“防火墙模块”用于配置基于IP和端口的防火墙策略,如果您需要过滤网页、禁止协议应用等,请使用“模块”中的“上网行为管理”各模块。 下面是小编跟大家分享的是软路由的防火墙配置,欢迎大家来阅读学习~

软路由的防火墙配置

工具/原料

WFilter ROS

方法/步骤

1 新增规则

新增防火墙规则,如上图。以下是各项的说明。

(1)接口:分为“内网”和“外网”,配置该规则在哪个接口上起作用。

(2)源IP:数据包的源IP。支持“所有IP”、“指定IP”和“指定IP段”3种IP格式。

a. 选择“指定IP”时,可以输入单个IP地址,或者IP段(比如192.168.1.10或者192.168.1.0/24)。

b. 选择“指定IP段”时,需要输入IP范围。

(3) 目的IP:数据包的目的IP,配置同上。

(4)目的端口:数据包的目的端口。支持一个端口或者一个端口范围,例:8000或者8000-9000(范围)

(5) 动作:

a. “阻止”:客户机会立即收到被拒绝的数据包(RST)。

b.“丢弃”:直接丢弃数据包,客户机需要等待连接超时。

c. “通过”:放行该数据包。

· 生效时间、时间段、星期:设置该策略生效的时间段。

2 规则的匹配

每一个数据包都会从上往下对策略进行匹配,当匹配到其中一条时,则不再继续匹配。所以,规则的顺序是规则能否生效的一个重要因素。 如果要调整规则的顺序,请点击“排序”的图标进行拖动,然后点击“确认”保存。如下图:

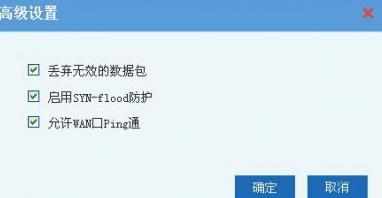

3 高级设置

一些高级设置的选项,建议开启。

a.丢弃无效的数据包:对于无效的数据包进行丢弃。

b.启用SYN-flood防护:SYN Flood是一种广为人知的DoS(拒绝服务攻击)与DDoS(分布式拒绝服务攻击)的方式之一,这是一种利用TCP协议缺陷,发送大量伪造的TCP连接 请求,从而使得被攻击方资源耗尽(CPU满负荷或内存不足)的攻击方式。开启后可以防止受到SYN-flood攻击。

c. 允许WAN口Ping通:允许从WAN口ping通路由器。

4应用新配置

注:WFilter ROS的web界面是80端口。添加上面的80端口防火墙规则后。外网就可以打 开WFIlter ROS web界面。如图:

软路由的防火墙配置的评论条评论